7.4. Establecer relaciones de confianza con dominios de otros bosques

Como vimos al principio de este capítulo, puede darse el caso de que, en una infraestructura de red, dispongamos de dominios que no pertenezcan al mismo bosque. En estos casos, los usuarios de ambos dominios podrán acceder a los recursos ofrecidos por el dominio contrario. Sin embargo, para conseguirlo, será necesario establecer la relación de confianza de forma explícita.

Recuerda que, si lo que creamos es una relación externa, ésta no será transitiva (no las heredan sus posibles subdominios u otros dominios del árbol de forma automática). Además, en estos casos, para que la relación de confianza sea bidireccional, habrá que crear dos relaciones unidireccionales (una en cada sentido de la relación).

En este apartado vamos a estudiar, de forma detallada, cómo crear un nuevo dominio en un bosque diferente del que tenemos y, a continuación, establecer una relación de confianza bidireccional de forma explícita.

Para lograrlo, seguiremos los siguientes pasos:

- Configurar las características de red del equipo nuevo.

- Promocionar el nuevo equipo como controlador de dominio de un nuevo bosque.

- Configurar el servidor DNS

- Establecer la relación de confianza.

Así es que… ¿a qué esperamos para comenzar?

Configurar las características de red del equipo nuevo

Lógicamente, en este punto, el primer paso consistirá en disponer de un nuevo equipo, equipado con un sistema operativo Windows Server 2008. Si necesitas ayuda para hacerlo, recuerda que ya lo resolvimos en el segundo capítulo: Instalación de Windows Server 2008.

Cuando terminemos de instalar, también habrá que seguir los pasos que estudiamos en la segunda mitad del capítulo 2:

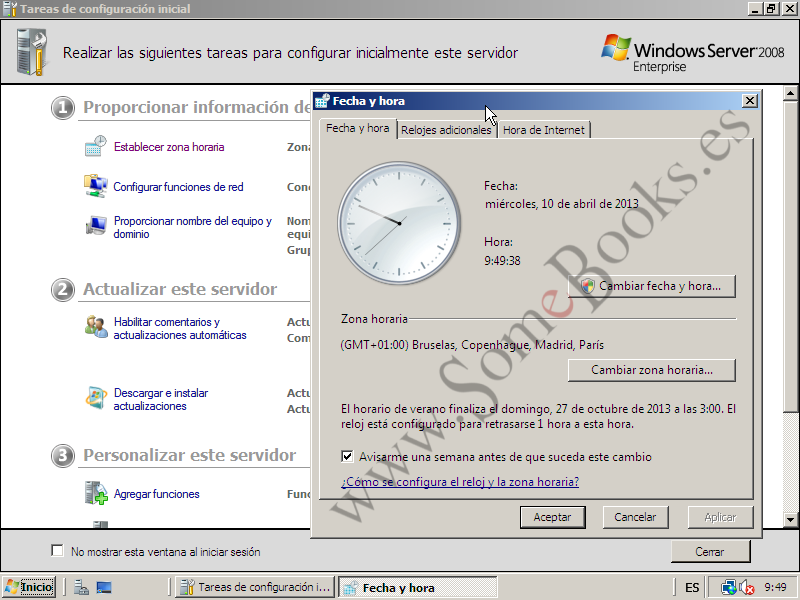

Aquí podemos aprovechar para cambiar la fecha y la hora o indicar que deseamos que el reloj del sistema se sincronice de manera automática con un servidor horario de Internet.

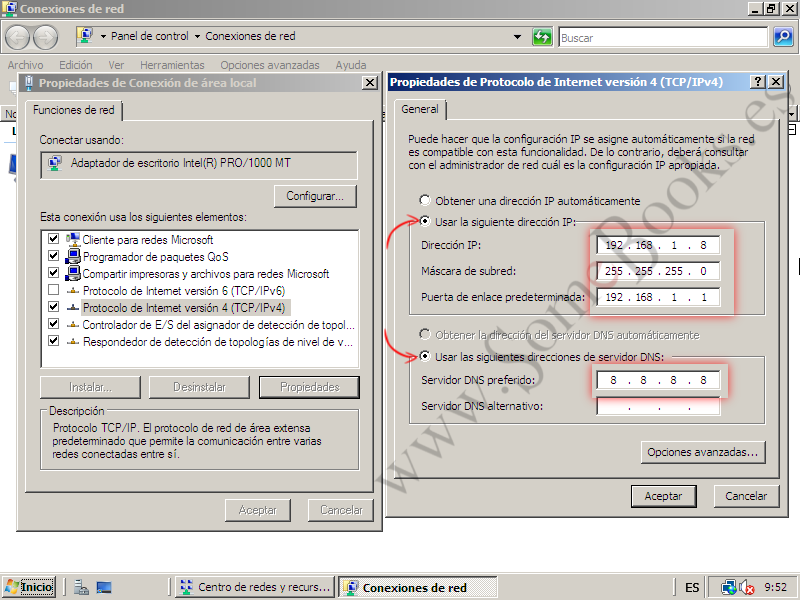

Donde aprovecharemos para deshabilitar el protocolo TCP/IPv6, si no pensamos utilizarlo, y estableceremos una dirección IP y una máscara de subred fijas para el protocolo TCP/IPv4. También podemos aprovechar para indicar la puerta de enlace predeterminada y los servidores DNS que emplearemos.

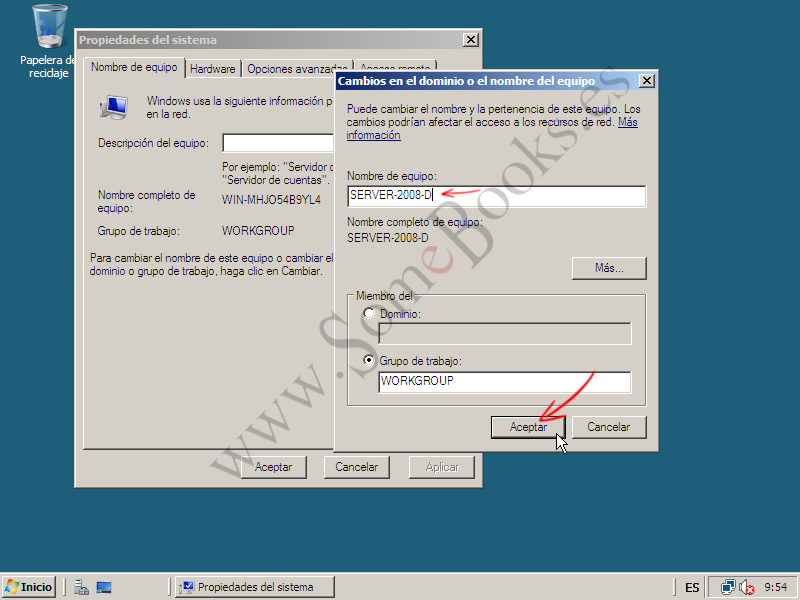

Para este ejemplo, el equipo se llamará SERVER-2008-D, aunque lo recomendable es utilizar un nombre que describa su función dentro de la red.

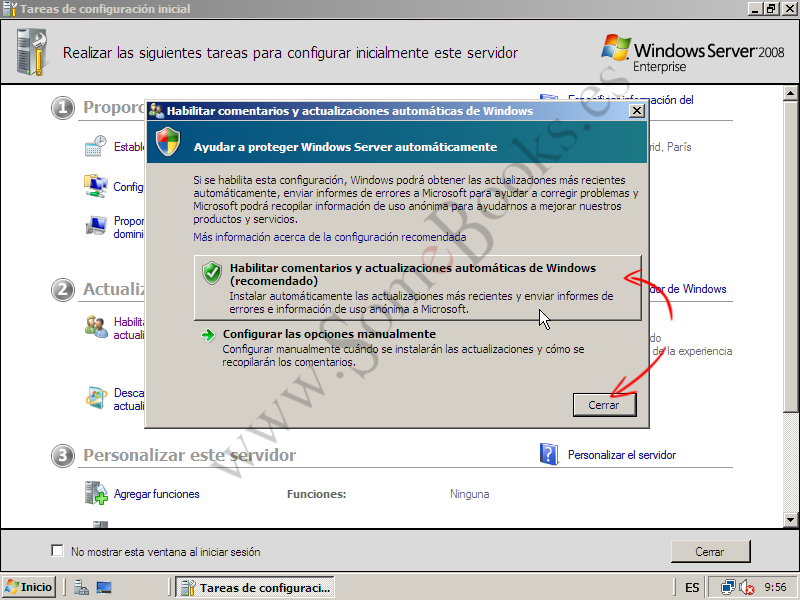

Siempre se recomienda que las actualizaciones automáticas se encuentren habilitadas.

Recuerda que puedes consultar el capítulo 2, en todo momento, si necesitas ayuda con cualquiera de estas tareas.

Promocionar el nuevo equipo como controlador de dominio de un nuevo bosque

En realidad, el proceso de crear un nuevo dominio en un bosque nuevo ya lo hemos resuelto en el capítulo 3 (Dominios en Windows Server 2008). Los únicos datos que cambiarán con respecto a aquella ocasión serán los siguientes:

- El nombre del dominio, que debe ser diferente del que ya tenemos (por ejemplo, lo llamaremos sliceoflinux.local)

- El nombre del propio equipo que actúa como controlador del dominio (que ya hemos establecido que será SERVER-2008-D).

Por lo tanto, hacemos clic sobre el botón Inicio y en el cuadro Iniciar búsqueda escribimos dcpromo.

Después de esto, seguiremos las indicaciones del capítulo 3, hasta que llegue el momento de asignar el nombre al dominio raíz del bosque que, como ya sabemos, también será el nombre del propio bosque.

A continuación, seguiremos las indicaciones del capítulo 3 hasta el final de la instalación.

3

Cuando reiniciemos el sistema, veremos que la pantalla de bienvenida muestra el nombre NetBios del nuevo dominio.

En estos momentos, dispondremos de dos bosques en nuestra red: somebooks.local y sliceoflinux.local. El siguiente paso consistirá en establecer una relación de confianza entre ellos.

Configurar el servidor DNS

Lógicamente, antes de establecer una relación de confianza entre los árboles, necesitamos que se vean, y para ello, deberemos configurar correctamente los servidores DNS.

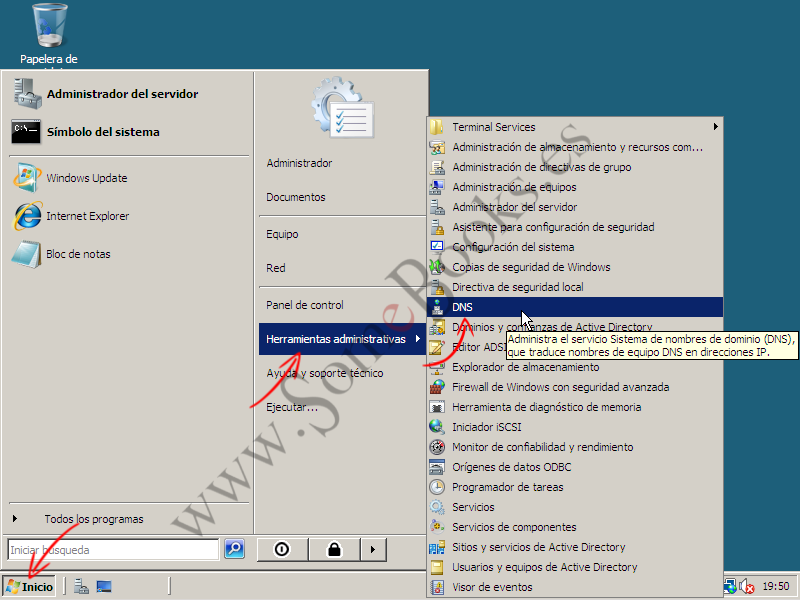

Este objetivo lo podemos conseguir actuando sobre los controladores de dominio que ejercen como Maestros de Operaciones (Server-2008-A y Server-2008-D). Por ejemplo, comenzamos por el equipo Server-2008-A y realizamos las siguientes operaciones:

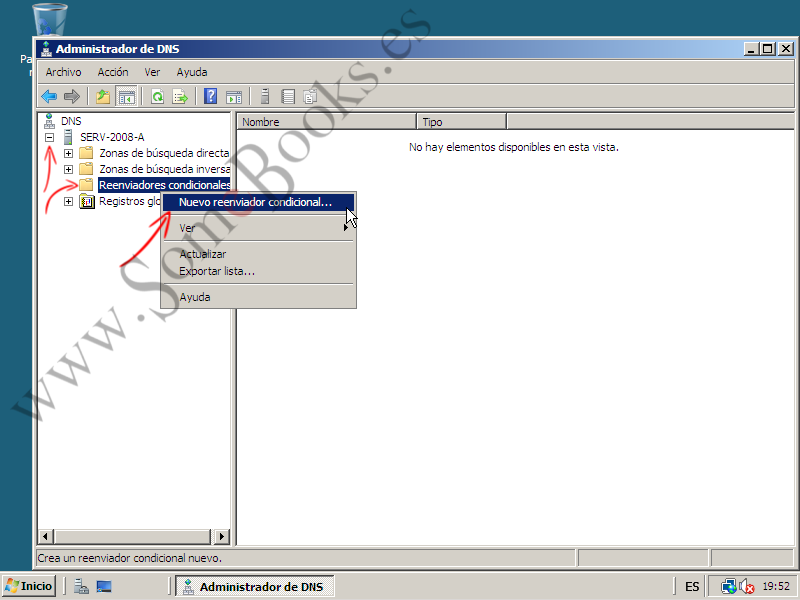

Cuando se abra la ventana Administrador de DNS, buscamos en el panel de la izquierda la entrada con el título Reenviadores condicionales y hacemos clic sobre ella con el botón derecho del ratón.

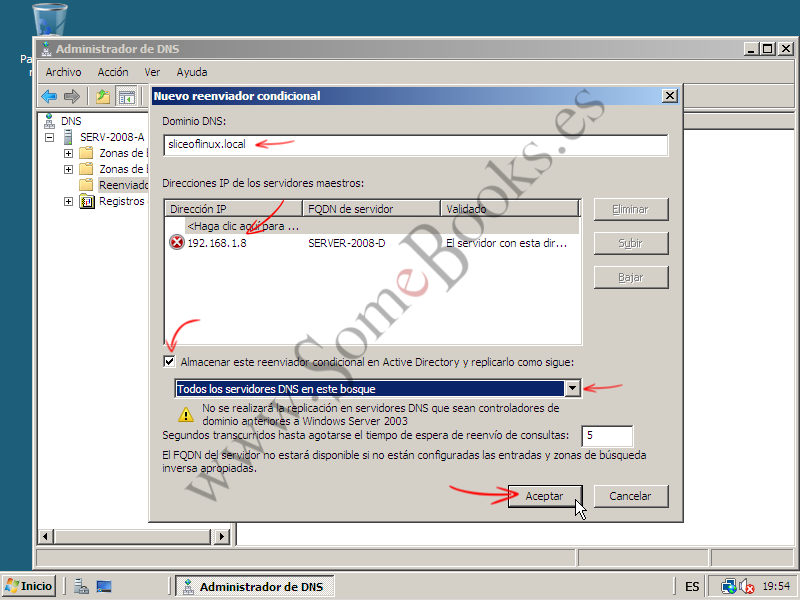

En la ventana Nuevo reenviador condicional, rellenamos los siguientes datos:

- En el cuadro de texto Dominio DNS escribimos el nombre del dominio con el que estableceremos la confianza (en este caso, sliceoflinux.local).

- En la lista Direcciones IP de los servidores maestros indicamos la dirección del controlador principal (Maestro de operaciones) de dicho dominio, en este caso, 192.168.1.8. No es importante si, en estos momentos, la comprobación de la dirección IP no es satisfactoria (tal y como se ve en la imagen)

- Si disponemos de más de un controlador de dominio, como es el caso, deberemos marcar la opción Almacerar este reenviador condicional en Active Directory y replicarlo como sigue.

- En la lista inferior, podemos dejar seleccionado el valor Todos los servidores DNS en este bosque.

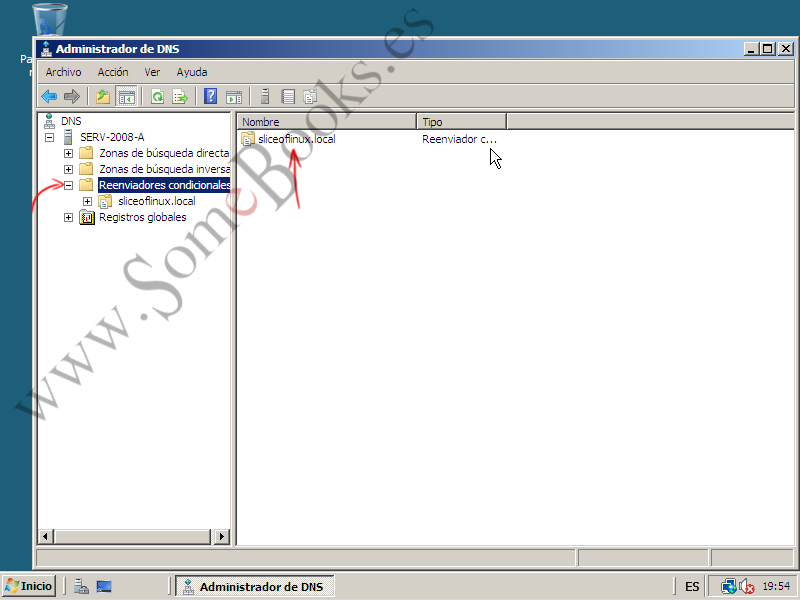

De vuelta en la ventana principal, comprobamos que ahora aparece la referencia al dominio con el que crearemos la relación de confianza (sliceoflinux.local).

A continuación, debemos repetir los mismos pasos con el controlador del segundo dominio (Server-2008-D), de forma que haga referencia a somebooks.local.

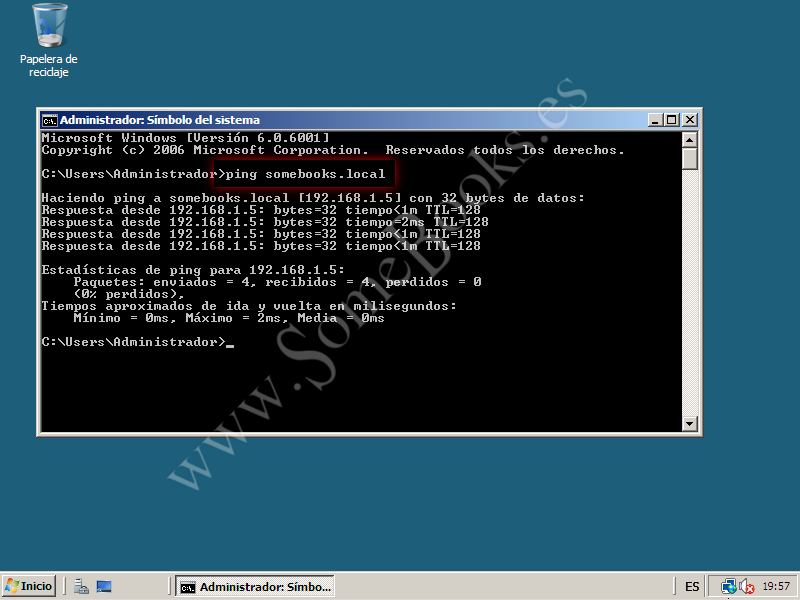

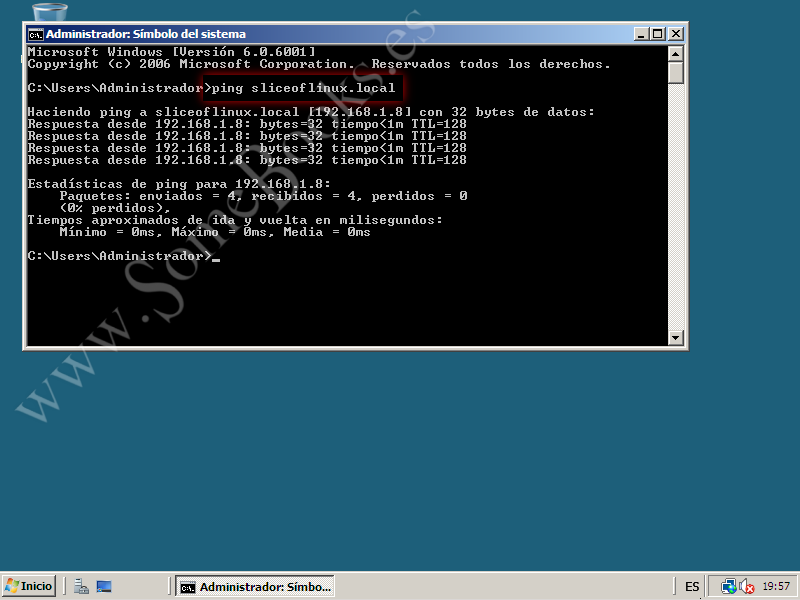

La prueba de fuego para comprobar que todo el proceso se ha completado con éxito, consiste en hacer ping desde un controlador a otro haciendo uso del nombre DNS.

En ambos casos comprobamos que es correcto.

Establecer la relación de confianza

Para establecer una relación de confianza entre dos bosques diferentes, partiremos desde el controlador de dominio que actúe como Maestro de Operaciones (FSMO – Flexible Single Master Operations) en cualquiera de los bosques implicados. Es decir, en nuestro ejemplo, podemos partir del equipo Server-2008-A (que es el maestro de operaciones de somebooks.local) o del equipo Server-2008-D (que es el maestro de operaciones de sliceoflinux.local).

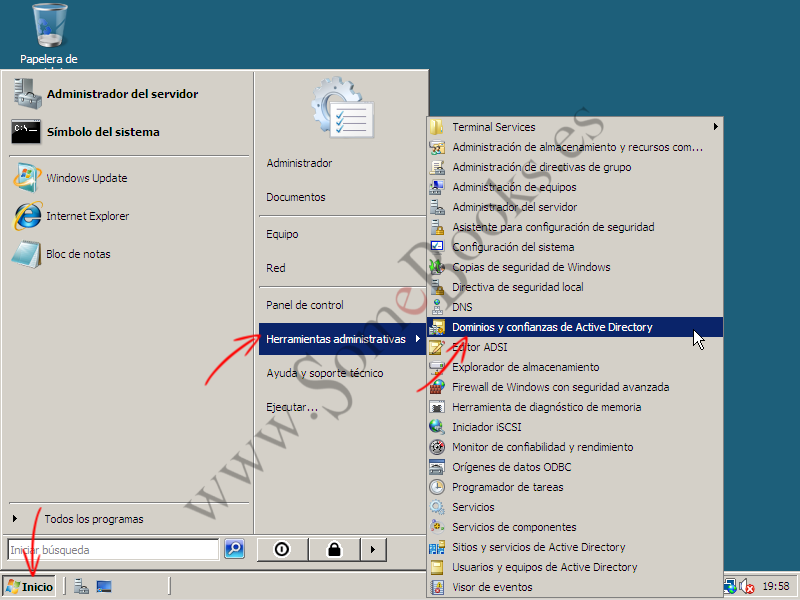

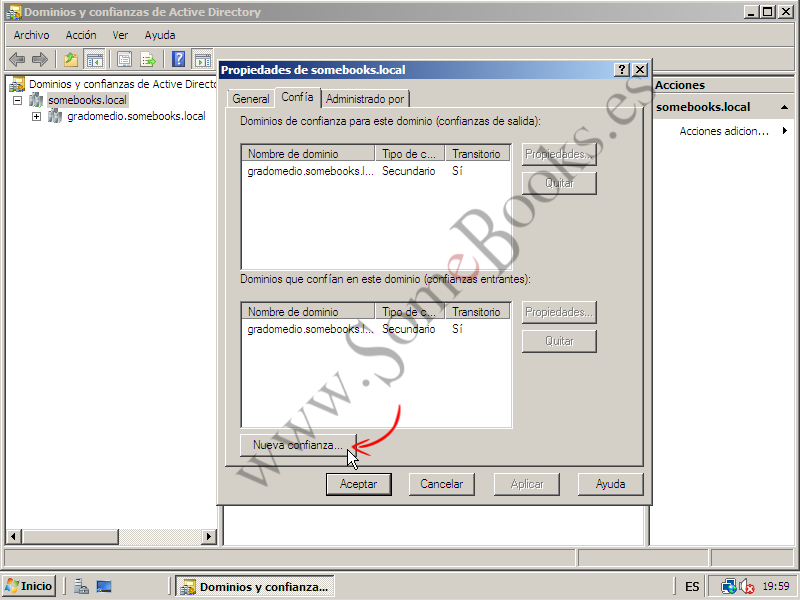

Por ejemplo, nos desplazamos hasta el equipo Server-2008-A y abrimos Dominios y confianzas de Active Directory y realizaremos las siguientes operaciones:

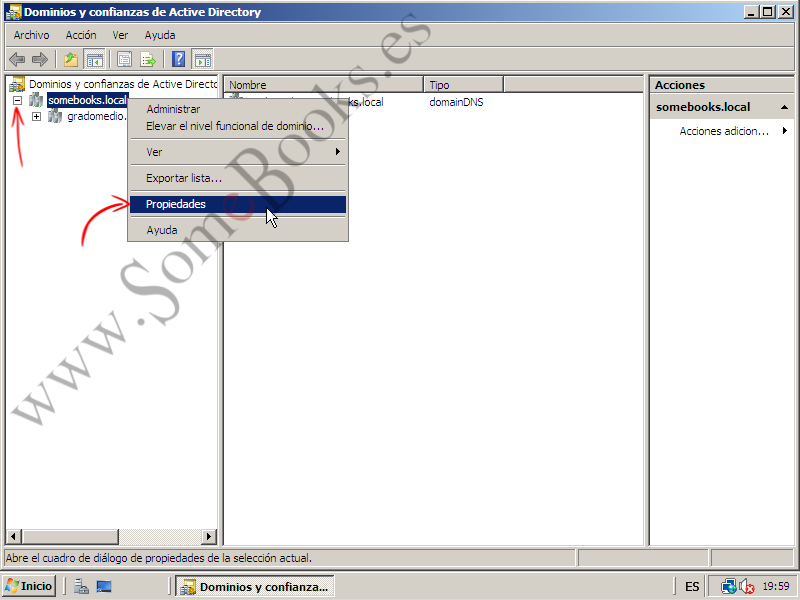

En el panel izquierdo, hacemos clic con el botón derecho del ratón sobre somebooks.local.

Veremos que aparece una ventana titulada Propiedades de somebooks.local (o como se llame tu dominio). En ella, elegiremos la solapa Confía.

Veremos que ya aparece la confianza que se estableció de forma automática cuando creamos el subdominio gradomedio.somebooks.local (ver apartados anteriores). Sin embargo, en estos momentos, la confianza con el subdominio no nos interesa. Lo que haremos será crear una nueva.

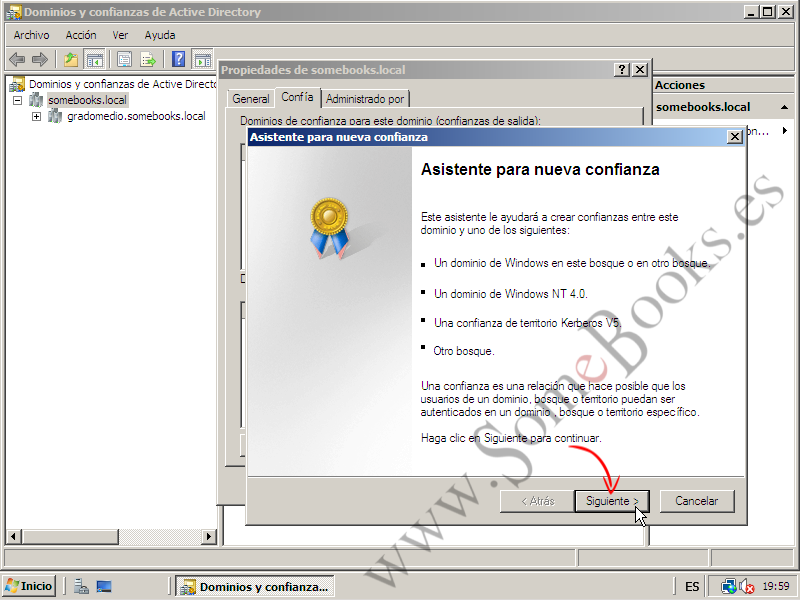

En ese momento, se iniciará el Asistente para nueva confianza.

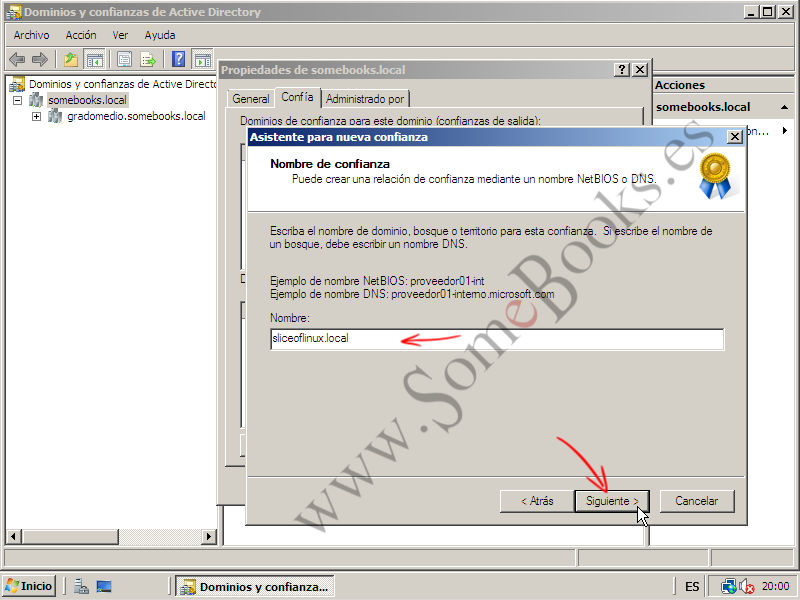

En la siguiente pantalla, debemos indicar el nombre del dominio con el que queremos establecer la confianza. Es importante mencionar que podemos utilizar el nombre NetBIOS o el nombre DNS. En nuestro caso, nos hemos decantado por el nombre DNS.

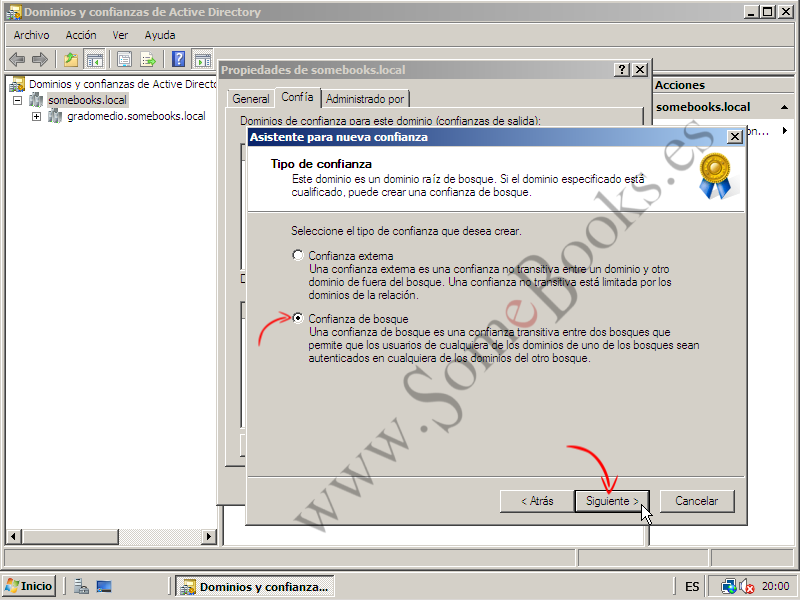

A continuación, debemos establecer el tipo de confianza. Como, en este caso, se trata de un dominio raíz de un bosque, podemos elegir entre crear una Confianza externa y una Confianza de bosque.

Una Confianza de bosque permite que los usuarios de cualquiera de los dominios en ambos bosques puedan autenticarse en los dominios del otro bosque.

6

Por lo tanto, en este caso, elegiremos Confianza de bosque y haremos clic sobre el botón Siguiente.

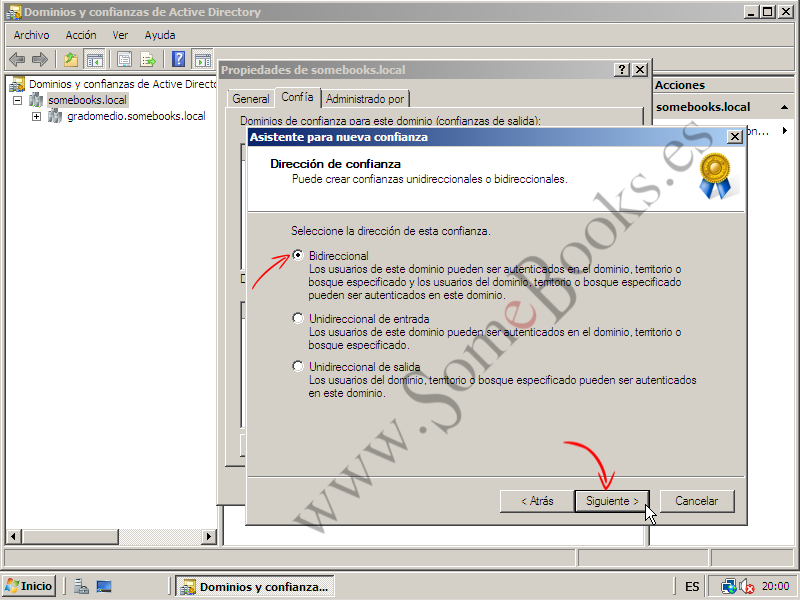

En el siguiente paso, debemos establecer la dirección de la confianza. Tenemos tres opciones:

- Bidireccional: Con esta opción, cualquier usuario que pertenezca a cualquier dominio del bosque somebooks.local podrá autenticarse en el bosque sliceoflinux.local y cualquier usuario que pertenezca a un dominio del bosque sliceoflinux.local podrá autenticarse en el bosque somebooks.local.

- Unidireccional de entrada: Si elegimos esta opción, cualquier usuario que pertenezca a cualquier dominio del bosque somebooks.local podrá autenticarse en el bosque sliceoflinux.local, pero los usuarios que pertenezca a un dominio del bosque sliceoflinux.local no podrán autenticarse en el bosque somebooks.local.

- Unidireccional de salida: Eligiendo esta opción, cualquier usuario que pertenezca a cualquier dominio del bosque sliceoflinux.local podrá autenticarse en el bosque somebooks.local, pero los usuarios que pertenezca a un dominio del bosque somebooks.local no podrán autenticarse en el bosque sliceoflinux.local.

En nuestro caso, nos decantaremos por la primera opción.

Llegados a este punto, debemos pensar que una relación bidireccional no es más que dos relaciones unidireccionales:

- Una relación unidireccional donde somebooks.local confía en sliceoflinux.local.

- Y otra donde sliceoflinux.local confía en somebooks.local.

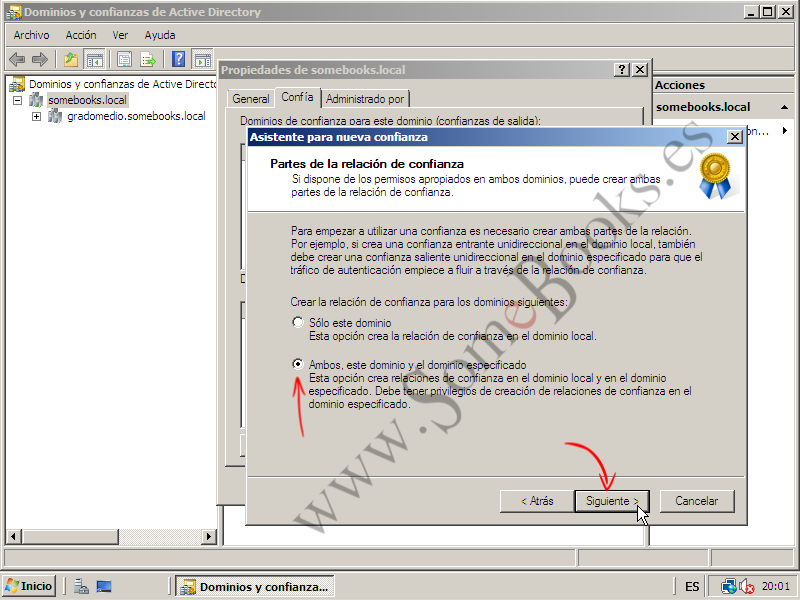

Parece lógico pensar que la primera debería establecerse desde somebooks.local, con las credenciales de administración necesarias para este dominio, y que la segunda debería establecerse desde sliceoflinux.local con las credenciales adecuadas en el mismo.

No obstante, si disponemos del nombre de usuario y la contraseña adecuados en sliceoflinux.local, podemos realizar la segunda parte de la operación sin movernos de somebooks.local. Para lograrlo, sólo debemos elegir, en la siguiente pantalla, la opción Ambos, este dominio y el dominio especificado.

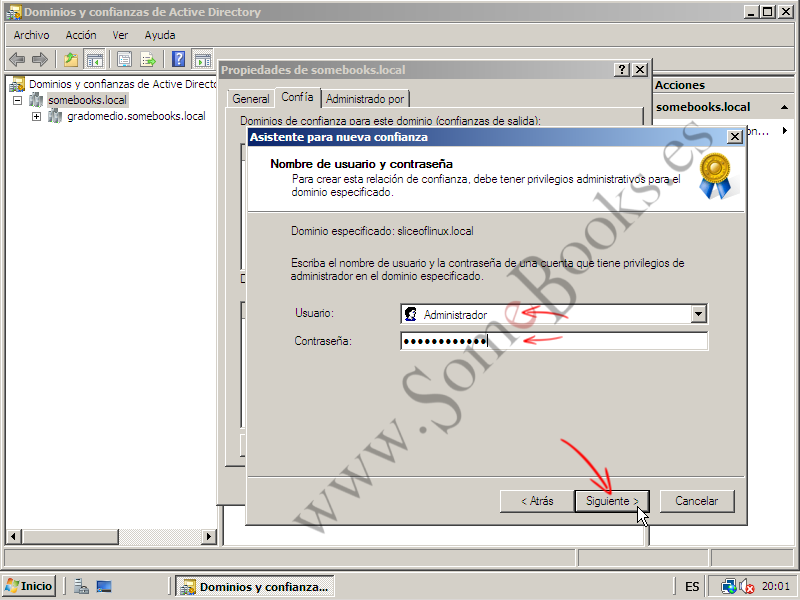

Después de esto, el asistente nos solicita las credenciales que permiten administrar sliceoflinux.local.

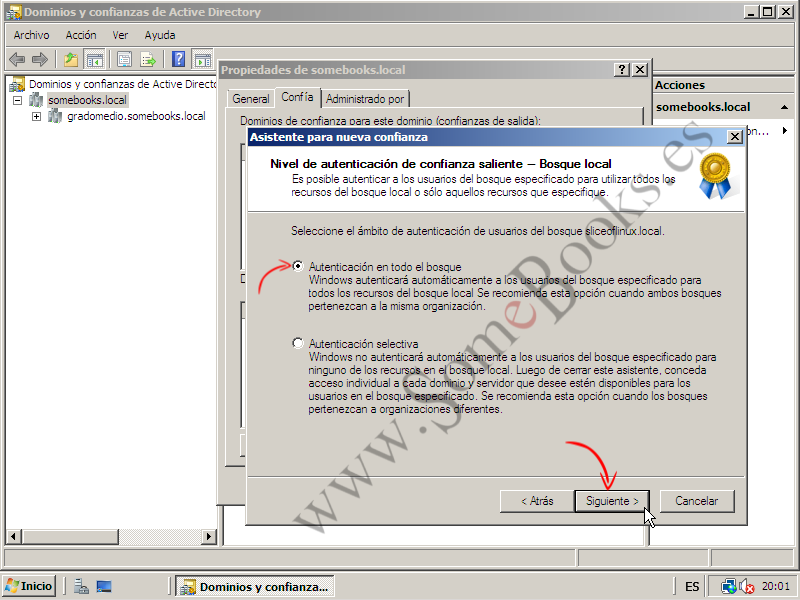

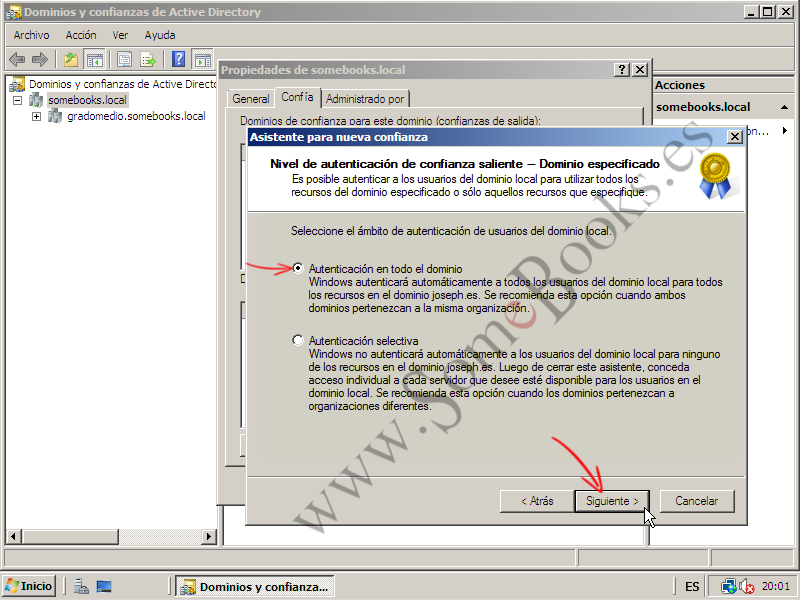

En los dos pasos siguientes debemos decidir si, una vez autenticado un determinado cliente, éste tendrá acceso a todos los recursos del bosque o si, por el contrario, deberemos conceder acceso, de forma individual a los recursos que queramos que estén disponibles.

La segunda opción es más conservadora en cuestiones de seguridad. Sin embargo, la primera es mucho más cómoda. En este ejemplo, nosotros nos decantaremos por la solución cómoda.

Por lo tanto, elegimos la opción Autenticación en todo el bosque para la confianza saliente del bosque local (es decir, para los usuarios que se identifiquen desde el bosque externo).

Después, volvemos a elegir la opción Autenticación en todo el bosque para la confianza saliente del dominio sliceoflinux.local (es decir, para los usuarios que se identifiquen desde el bosque local).

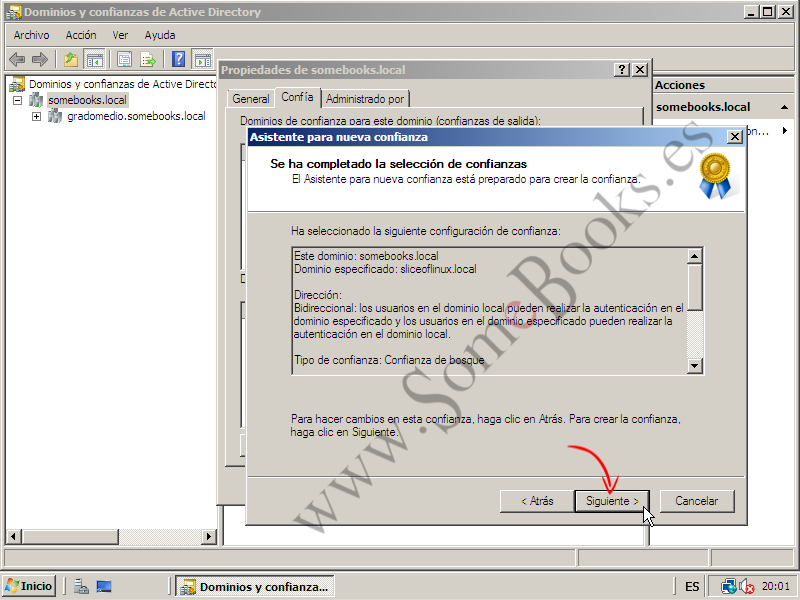

Llegados a este punto, el asistente está listo para crear la confianza. Por lo tanto, nos muestra un resumen de las opciones que hemos ido seleccionando en los pasos anteriores. Como de costumbre, debemos leerlo atentamente y, si detectamos algún error, utilizaremos el botón Atrás para desplazarnos hasta el paso correcto y resolverlo.

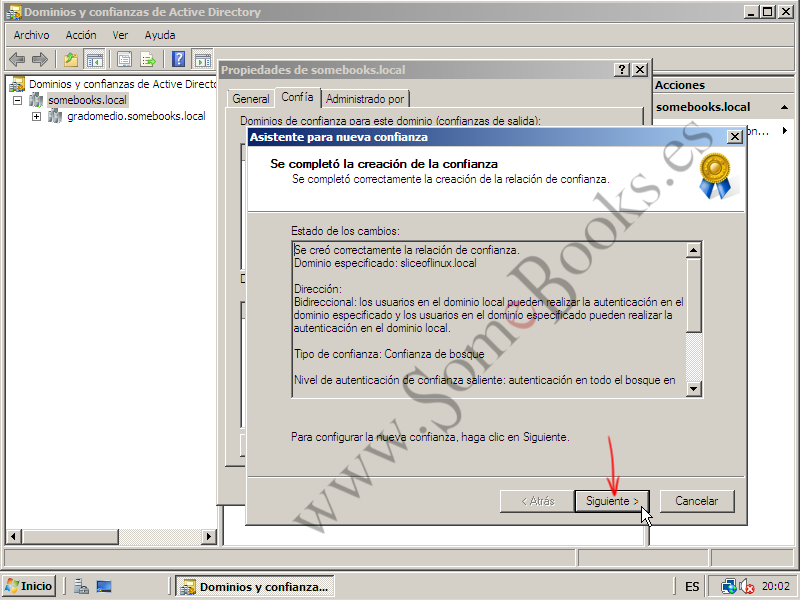

A continuación, si no se produce ningún contratiempo, la pantalla cambia ligeramente, para indicarnos que se ha completado la creación de la confianza.

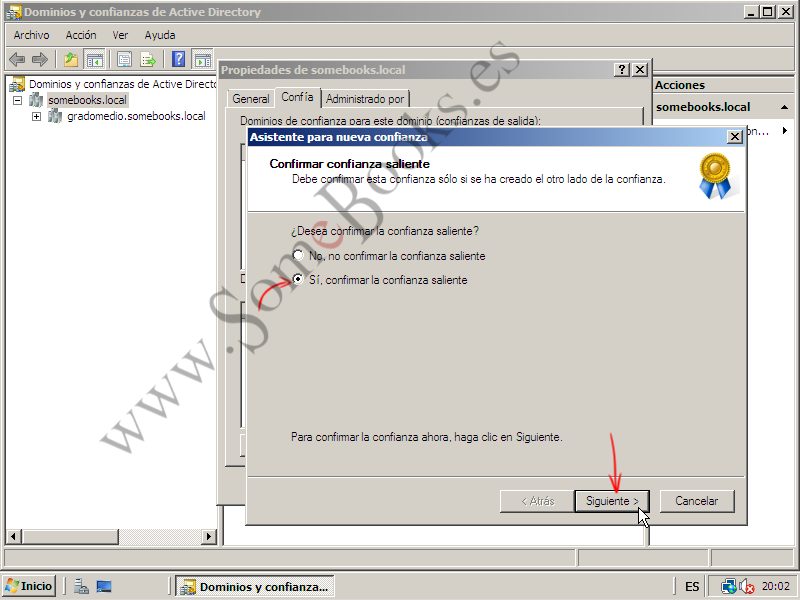

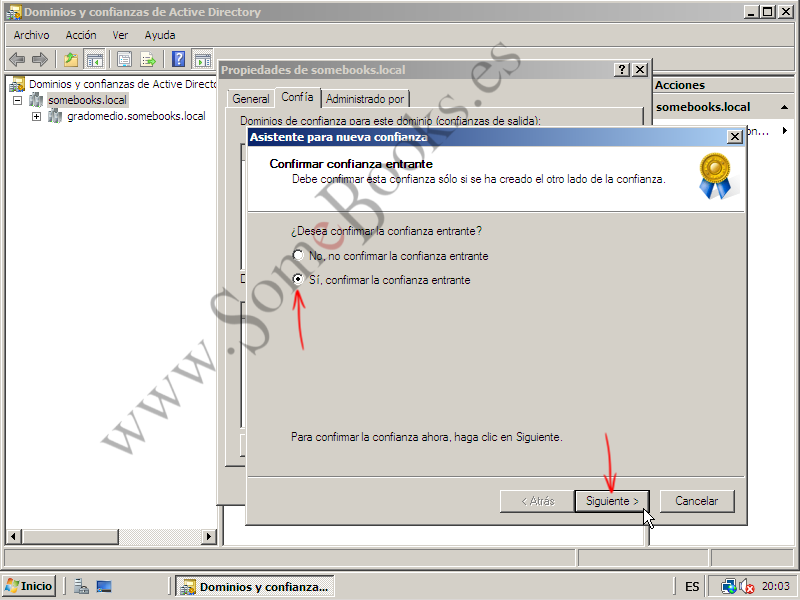

Por último, debemos confirmar las confianzas para que se hagan efectivas. Comenzamos por la confianza saliente…

Después, confirmamos la confianza entrante…

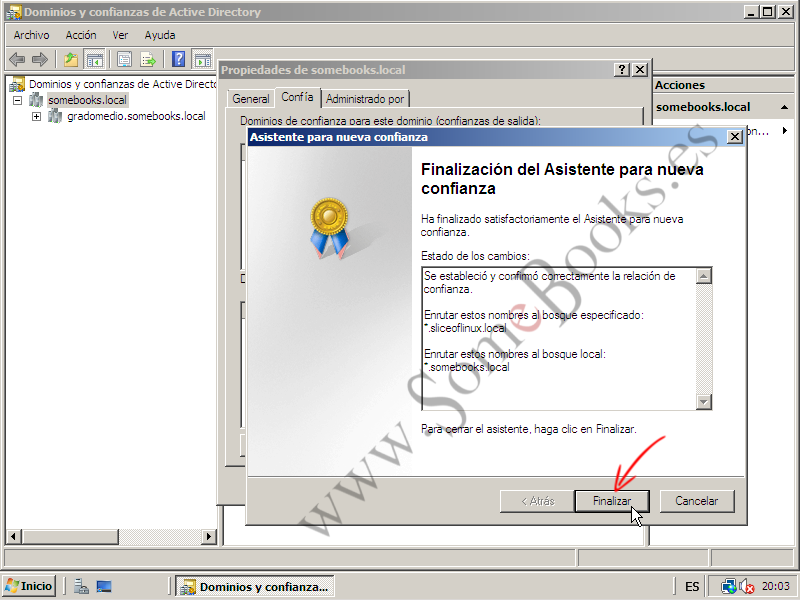

En el último paso, el asistente nos muestra un resumen de confirmación de la operación realizada.

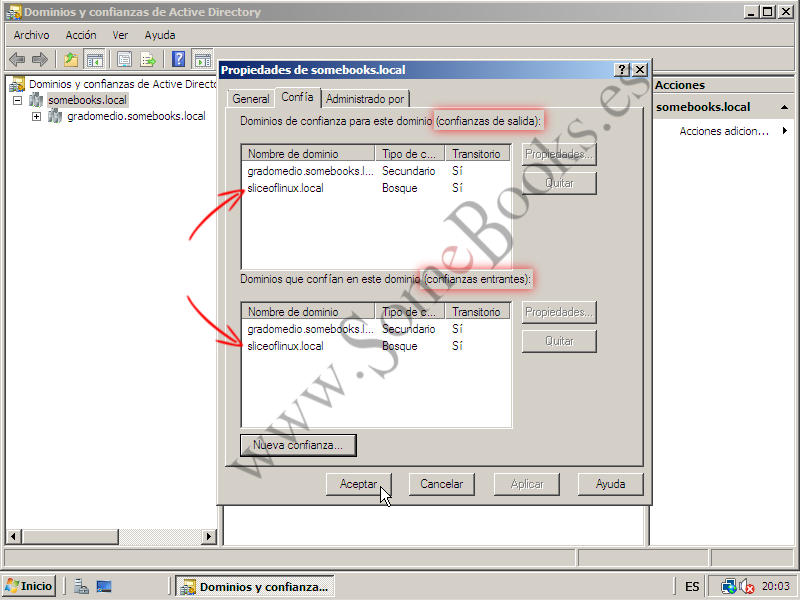

De vuelta en la ventana de propiedades, podemos apreciar que aparece la nueva confianza

Esto ha sido todo. Como se ha podido observar, aunque es un proceso algo extenso, no es en absoluto complicado.

|

|